Oggi vi presento Virtual Box, un software capace di realizzare un computer virtuale all’interno di un sistema operativo. Grazie ad esso, quindi, è possibile installare un sistema operativo qualsiasi (Windows, Linux, Unix, Solaris) virtualizzato nel vostro sistema operativo nativo e navigare in esso tramite una finestra.

Oggi vi presento Virtual Box, un software capace di realizzare un computer virtuale all’interno di un sistema operativo. Grazie ad esso, quindi, è possibile installare un sistema operativo qualsiasi (Windows, Linux, Unix, Solaris) virtualizzato nel vostro sistema operativo nativo e navigare in esso tramite una finestra.

Vediamo un po’ come funziona.

Innanzitutto c’è da dire che il pacchetto è disponibile per molte piattaforme, tra cui Windows, Gnu/Linux, Mac OS e Solaris. Il programma è molto semplice da usare e include un wizard intuitivo e ben descritto per la creazione basilare di nuove macchine virtuali.

Nella macchina creata è possibile scegliere la dimensione del disco fisso virtuale da creare con la possibilità di crearne uno ad espansione dinamica. Ciò significa che è possibile creare un hard disk di grandi dimensioni, occupando il minimo spazio su disco; nel momento in cui nella macchina virtuale verrà riempito il disco, il file nel sistema nativo si espanderà. Inoltre è possibile determinare il massimo quantitativo di ram che la macchina virtuale può utilizzare, permettendo di limitare così l’impatto che il programma ha sulle prestazioni del sistema.

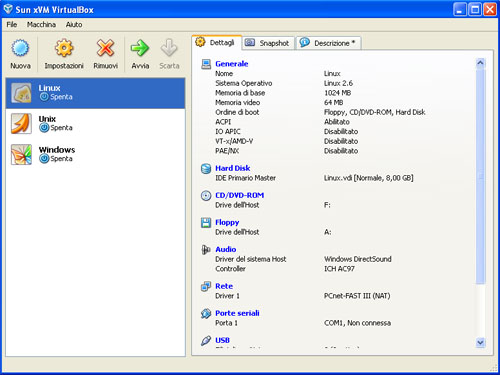

Questa è l’interfaccia del programma:

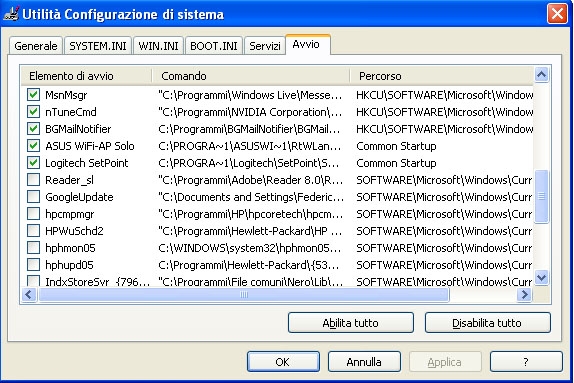

Come si vede dall’immagine, a sinistra è presente la lista delle macchine virtuali create e a destra le caratteristiche della VM (Virtual Machine) selezionata. Tra le altre cose è possibile impostare un ponte tra unità ottiche o Floppy disc drive con il PC, permettendo di leggere dischi anche dal sistema virtualizzato. Si può creare anche una scheda di rete, una porta parallela e fino a quattro porte seriali che possono interfacciarsi direttamente con le relative porte fisiche del computer o, in alternativa, possono essere configurate come porte fittizie, cioè che dal sistema vengono viste come attive ma che in realtà non comunicano con niente.

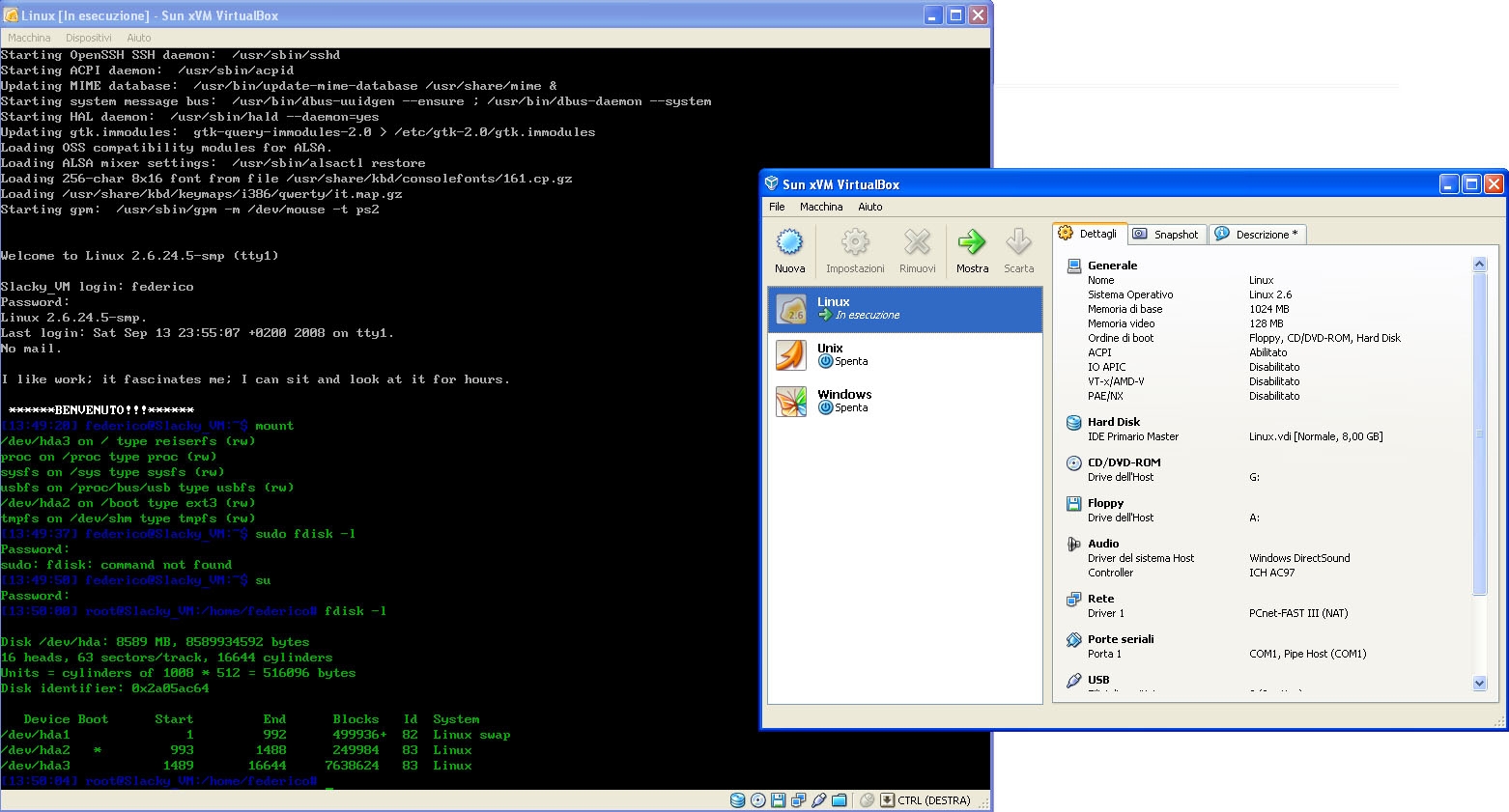

Questa ad esempio è la mia Slackware:

In definitiva si può dire che lo scopo di una macchina virtuale come questa è di avere a disposizione un sistema operativo dove si può smanettare senza fare danni. Quando è talmente mal ridotto da non riuscire più ad avviarsi basta premere il tasto “elimina” e ricrearne un’altra. 🙂

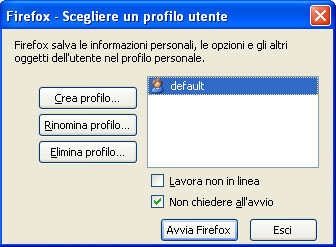

Un’altra opzione interessante è quella di poter gestire più utenti che mantengono le proprie impostazioni e configurazioni separate dagli altri utenti.

Un’altra opzione interessante è quella di poter gestire più utenti che mantengono le proprie impostazioni e configurazioni separate dagli altri utenti.